Il termine “deepfake”, nato dall’unione delle parole “deep learning” e “fake”, identifica video, foto e audio falsi, generati utilizzando software di Intelligenza Artificiale capaci di modificare dati reali e renderli credibili. Questi falsi contenuti, generati grazie a sofisticati algoritmi, sovrappongono volti a corpi di altre persone; riproducono la voce, tono e cadenza di personalità pubbliche per attribuire parole mai dette; adattano un avvenimento a un contesto diverso da quello originario.

Impatto dei Deepfake

Elevato è il numero di video pornografici, principalmente di donne, creati e diffusi per arrecare danno, umiliare la vittima e in altri casi realizzare profitti. I deepfake sono utilizzati per alimentare la disinformazione e influenzare la politica di uno Stato; non ultimo l’uso di falsi video per favorire frodi e investimenti.

Come riconoscere un deepfake

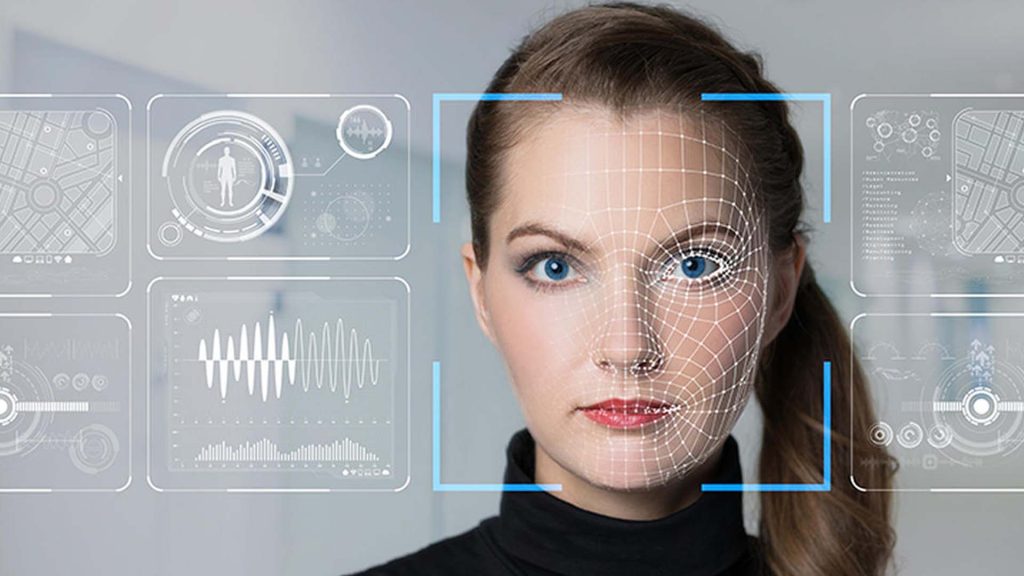

Dal punto di vista tecnico, alcuni piccoli segnali possono aiutarci a riconoscere un video creato grazie all’intelligenza artificiale: solitamente, nella realizzazione di un deepfake, maggiore cura è dedicata al volto mentre risultano trascurati la postura del corpo, le luci e le ombre delle immagini. Il movimento degli occhi, il battito delle ciglia, la definizione dei denti, la sincronizzazione perfetta di voce e movimenti delle labbra sono gli aspetti più difficili da creare artificialmente.

Consiglio Importante

La realtà non sempre è quella che appare: per valutare un contenuto pubblicato online controllare con attenzione l’autorevolezza della fonte; verificare se la notizia è riportata anche da altri vettori; analizzare se nel video sono presenti elementi riconducibili all’uso di tecniche di intelligenza artificiale.